QuickQ 的密码设置以保护账户为目的,通常要求:最低长度(不少于8位)、包含大小写字母、数字与特殊符号、避免常见词组或连号,并且不允许与用户名相同。支持密码重置和建议启用多因素验证以强化安全。如果在注册或修改密码时遇到提示,请按页面说明调整,必要时联系 QuickQ 客服获取具体策略说明。谢谢阅读。

先说为什么要在意这些规则(用最简单的话)

把密码想成你家门口的一把锁。锁越复杂,小偷要花的时间越长。现代互联网里,攻击者用自动化工具尝试大量密码,如果你的“锁”太简单,几分钟就能被破解。应用厂商设置密码规则,是为了把“好像够用”的那把门锁,变成真正需要花时间才能打开的那种。

一个小比喻(费曼式)

想象你有一把三位数的密码锁(000–999),攻击者只需最多1000次尝试就能打开。把密码长度改为六位并允许数字字母混合,可能的组合从1000一下子飙升到数十亿。密码规则就是把这类“可能性空间”做大,让暴力破解变得成本极高。

QuickQ 密码设置常见要求(基于行业规范与实务)

我下面列的是多数专业 VPN/安全类服务通常会采用的规则。QuickQ 作为“专家级”应用,很可能采用类似或更严格的策略;如果你需要确切的条款,最好在注册界面或帮助中心查看官方说明。

- 最小长度:多数服务会要求至少 8–12 个字符;越长越安全。

- 字符种类:通常要求包含大小写字母、数字和特殊符号(如 !@#$_-+)。

- 不允许空格或控制字符:为了兼容性,很多平台不接受空格或非打印字符。

- 不得与用户名/邮箱相同:防止信息泄露带来的直接风险。

- 禁止常见密码:会检查黑名单(如 “123456”、“password” 等)。

- 限制重复或模式:避免连续数字、键盘图案(qwerty)或重复段落。

- 密码重用提示/检测:部分服务会提醒你是否在其它泄露事件中使用过该密码。

- 多因素验证(MFA)建议或强制:为关键账户建议或要求绑定短信/邮件/认证器或硬件密钥。

用表格快速对比“最低合规”与“推荐实践”

| 项目 | 最低合规(常见) | 推荐实践 |

| 长度 | 8 字符 | 12–16 字符或更长的短语(passphrase) |

| 字符类型 | 两类(如字母+数字) | 至少三类:大小写字母、数字、特殊字符 |

| 禁止项 | 常见弱口令、用户名 | 同时阻止常见替换(p@ssw0rd)、键盘模式 |

| 额外保护 | 可选 MFA | 强制或强烈建议启用 MFA |

为什么这些规则有意义(把原理说清楚)

三个核心原因:

- 增加搜索空间:密码越长、字符越多,穷举成本成指数级增长。

- 抵抗字典攻击:禁止常见词和简单替换(如“password”→“p@ssw0rd”)能避免被泄露密码数据库直接命中。

- 防止社工与信息关联攻击:如果密码和公共信息(名字、生日、用户名)相关,攻击者只需少量信息就能猜出密码。

如何根据这些规则创建又安全又好记的密码(费曼式分步法)

下面是一套简单的步骤,像教别人一样一步步来:

- 先从短语出发:选一句你熟悉但不常公开说的话,长度建议 3–5 个词,比如“早上喝咖啡看书”。

- 组合并调整为英文或混合:将短语转为英文或拼音并去掉空格,如“zaoshanghekafeikanshu”。

- 插入数字与符号:选一个你容易记住但不公开的数字串(如家乡区号、但不要生日),把它插到中间或分散插入,比如“zao86shang#heka2024feikanshu”。

- 混合大小写并做轻度替换:随意把几个字母改为大写或替换成常见符号(但避免只做常见替换),例如“Zao86Shang#Heka2024FeiKanshu!”。

- 验证并记忆:读一遍,看看是否好记,是否满足服务要求(长度、字符类型)。

这个方法的好处是:你没有记一串毫无意义的字符,而是记一个“有语义”的短语 + 若干插入,这样既安全又能记住。

举几个示例(供参考,不要直接复制)

- 不推荐:password123、Qwerty!2020(太常见)

- 示例安全格式一:BlueCoffee!1984Read(短语+感叹号+数字)

- 示例安全格式二:zuoShang#86Kafei$Kan(中英混合,结合地名区号)

密码管理工具:为什么推荐以及如何使用

如果你像我一样懒,建议使用密码管理器(1Password、Bitwarden、KeePass、LastPass 等),理由:

- 你可以为每个账户生成唯一、随机且长的密码(比如 20+ 字符)。

- 只需记一个主密码(主密码要非常强且启用 MFA)。

- 管理器可以自动填充,减少键入错误和钓鱼风险(部分管理器会警告你访问的是非真实域名)。

多因素验证(MFA):第二道锁

无论密码多强,MFA 都能提供额外保护。常见方式:

- 短信(SMS):方便但相对不安全,可能遭受 SIM 换卡攻击。

- 基于时间的一次性密码(TOTP,如 Google Authenticator、Authy):比短信安全,手机丢失时可通过恢复码恢复。

- 硬件密钥(如 YubiKey):最安全,但需要额外成本与设置。

建议在 QuickQ 这类涉及隐私和匿名的服务上至少启用 TOTP,好得多了。

设置、修改与忘记密码时的实操建议

- 首次注册:如果页面直接给出密码策略,按策略创建;如果策略不清晰,先尝试包含三类字符并 >=12 字符。

- 修改密码:尽量避开微改(如把 1 换成 !),而要生成全新密码。

- 忘记密码:按官方流程找回,注意收取重置邮件时检查发件域名是否合法,防范钓鱼。

- 异常通知:若收到未发起的密码重置通知,立即检查账户活动并联系 QuickQ 客服。

移动端与跨平台使用时的注意点

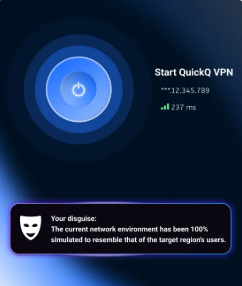

QuickQ 支持 Android、iOS、macOS、Windows、Ubuntu 等多平台。这里有几点小提示:

- 不要在公共或共享设备上保存密码或登录状态。

- 在手机上使用密码管理器自动填充时,启用生物解锁(指纹/面部)以便快速又安全地解锁管理器。

- 如果在不同设备间同步密码库,确保同步通道(云端)是受保护且经过加密的。

常见误区与故障排查(像朋友一样提醒你)

- 误区:密码越复杂越难记就越安全。——事实是“可管理性”也重要,推荐密码管理器或有语义的短语法。

- 误区:只要密码长就不用 MFA。——不对,MFA 是防止密码泄露后的重要补救。

- 排查一:如果注册提示“密码不符合要求”,逐项尝试增加长度、添加特殊字符并避免与邮箱/用户名相似。

- 排查二:如果系统反复拒绝新密码,检查是否使用了最近用过的旧密码或被列入黑名单的常见密码。

合规、隐私与无日志政策的关系

QuickQ 声称严格执行无日志政策,这与密码策略是互补的:无日志意味着服务商不会保存会话元数据,但账户登录凭据(哈希后的密码或认证令牌)通常需要被管理以便你登录账户。强密码和 MFA 能降低即便认证数据被短期泄露时带来的风险。

最后一点个人小建议(比较生活化)

我常用的做法是:用一句能让我想起一段旅行或书名的短语做核心,插入两组不相关数字(比如一个城市区号和一个随机年份),再用密码管理器保存(主密码是另一句完整的短语并启用 MFA)。听起来有点啰嗦,但日常只需记住两句短语就够了,既不头疼又安全。

写着写着有点像在帮自己整理笔记,可能语气零碎——但希望这些步骤和规则能帮你在 QuickQ 或其它服务上设置到既安全又方便的密码。